Как это работает?

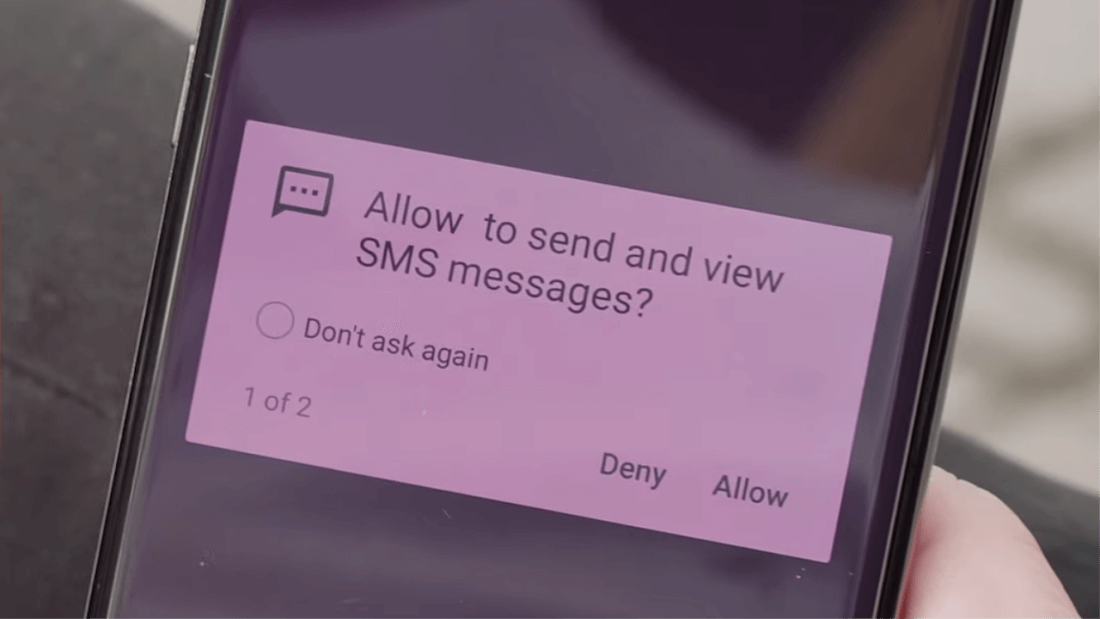

StrandHogg прерывает работу приложения в момент его запуска до появления экрана приветствия и вынуждает пользователя дать вредоносному ПО разрешение на доступ к важной информации. То есть обычно владельцы устройства даже не понимают, что происходит. Со стороны это похоже на активность знакомого приложения, которому снова понадобились какие-то доступы. Поскольку к запускаемой программе у пользователей обычно вопросов нет, они подтверждают запрос. Директор по маркетингу в Promon Ларс Люнде Биркеланд описал масштабы проблемы.

Мы протестировали 500 самых популярных приложений. Все они уязвимы перед действиями хакеров.

Злоумышленникам удаётся даже подменить оригинальное приложение, которое вместо начального экрана приветствия отображает окошко с требованием к пользователю дать доступ к контактам, геолокации и хранилищу данных. Когда юзер даёт добро, доступ предоставляется вредоносному программному обеспечению, а не самому приложению, которое продолжает работать как ни в чём не бывало.

Увидеть уязвимость в работе можно на этом видео. Язык ролика — английский, но рекомендуем посмотреть.

Читайте также: Безопасность криптокошельков. Как не потерять свои кровные?

Исследователи обнаружили, что троян под названием BankBot использует уязвимость StrandHogg для доступа к SMS-сообщениям, журналу нажатия клавиш, микрофону, переадресации вызовов и многим другим важным функциям смартфона. Криптовалютные кошельки вместе с их паролями и ключами — не исключение. Вирус может даже заблокировать устройство с требованием выплаты выкупа хакерам. Так что скрыться от него не получится.

Затем информация оказывается у разработчиков вируса. Ну а украсть криптовалюту при наличии нужных данных — раз плюнуть.

Вот демо-версия работы уязвимости.

Android #StrandHogg vulnerability

Vulnerability allows malicious app to masquerade as any other app on the device.

So, if you launch Facebook, malware is executed.See video demo how it works.https://t.co/19r1vPjQPY @Promon_Shield pic.twitter.com/F4Jie8bnQ1

— Lukas Stefanko (@LukasStefanko) December 2, 2019

Кстати, уязвимость была раскрыта после того, как некоторые банки в Чехии заявили о странной пропаже денег со счетов клиентов.

Партнёр Promon компания Lookout идентифицировала 36 вредоносных приложений, которые используют уязвимость. Среди них были версии ПО BankBot, некоторые из них известны нам ещё с 2017 года. И хотя Google убрала указанные приложения со своей платформы Google Play, исправления самой уязвимости всех версий Android до сих пор нет.

В Google уже дали комментарий по поводу сложившейся ситуации.

Мы высоко ценим работу исследователей и приостановили распространение обнаруженных ими потенциально опасные приложений. Google Play Protect обнаруживает и блокирует вредоносные приложения, в том числе с использованием этой уязвимости. Кроме того, мы продолжаем исследования с целью улучшения возможностей Google Play Protect по защите пользователей от подобных проблем.

StrandHogg может принести огромные деньги хакерам, которые решат атаковать смартфоны с криптовалютными кошельками. В теории использование уязвимости позволит злоумышленникам получить полный контроль над цифровыми активами своей жертвы. Так что пока рекомендуем очень внимательно смотреть, какие доступы просит открывать новые и существующие приложения. Есть вероятность, что некоторые из них будут лишними и даже опасными.

Напомним, что самым надёжным средством для хранения крипты являются аппаратные или бумажные кошельки, которые изолированы от интернета. Процедура создания бумажного кошелька описана в отдельном материале.

Ещё больше интересного ищите в нашем крипточате миллионеров. И заглядывайте в Яндекс Дзен.

ПОДПИСЫВАЙТЕСЬ НА НАШ КАНАЛ В ТЕЛЕГРАМЕ, ЧТОБЫ БЫТЬ В КУРСЕ.